LayerZero fait face à de vives critiques pour sa réponse au récent exploit KelpDAO de 290 tens of millions de {dollars} après que le protocole d’interopérabilité omnichain a blâmé la configuration du vérificateur 1 sur 1 de Kelp pour l’incident.

Lecture connexe

LayerZero blâme KelpDAO pour un exploit de 290 tens of millions de {dollars}

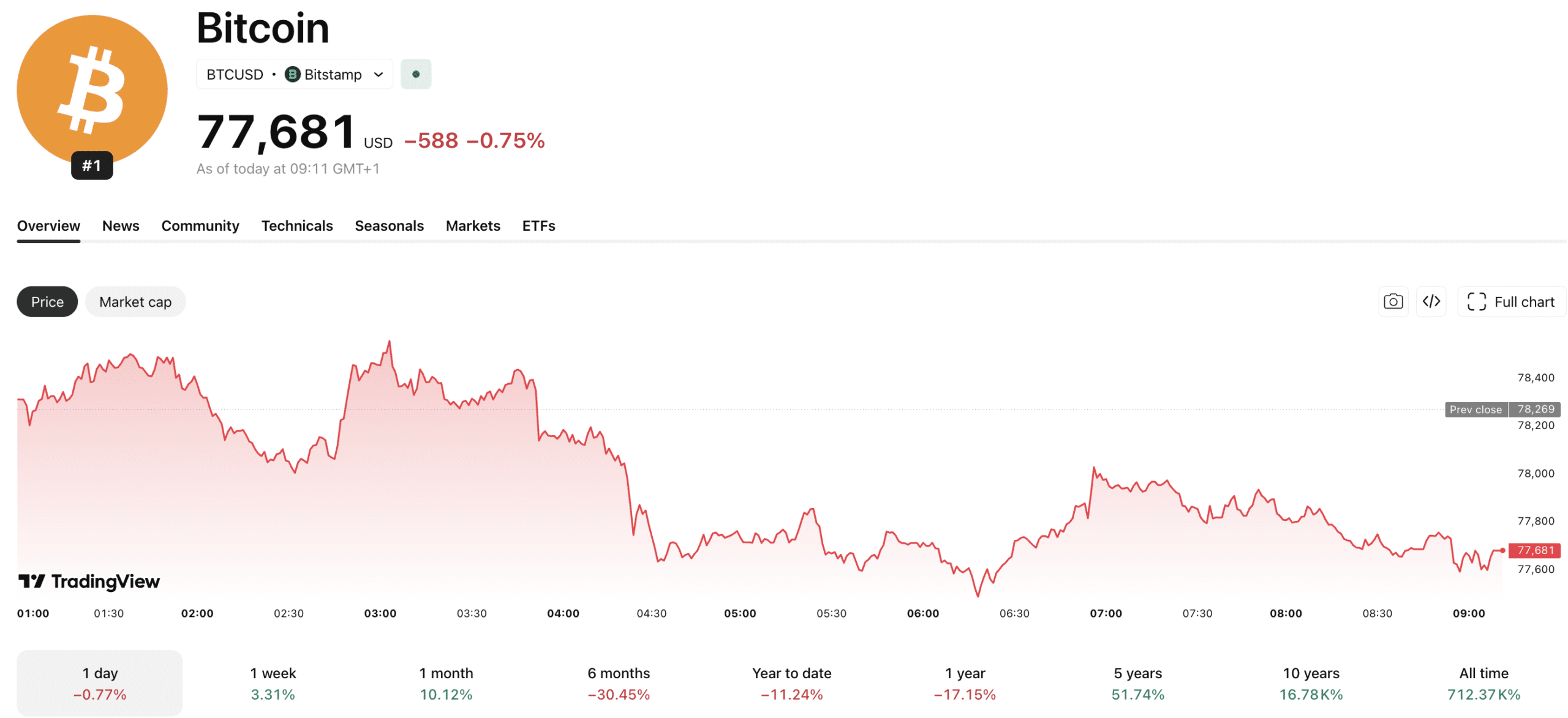

Au cours du week-end, le protocole de restauration liquide KelpDAO a été victime d’une attaque qui a drainé plus de 290 tens of millions de {dollars} de rsETH du projet après que des acteurs malveillants ont exploité une faiblesse du pont alimenté par LayerZero du protocole.

Deux jours plus tard, LayerZero a abordé l’incident, qui est devenu le plus grand piratage DeFi de 2026, quelques semaines seulement après que l’exploit de 285 tens of millions de {dollars} de Drift Protocol ait choqué l’industrie.

LayerZero a attribué « l’attaque hautement sophistiquée » au groupe nord-coréen Lazarus, affirmant qu’il s’agissait d’une attaque d’infrastructure cryptographique plutôt que d’un exploit de protocole, et affirmant qu’« il n’y a aucune contagion à d’autres actifs ou purposes inter-chaînes ».

Ils ont expliqué que le protocole repose sur une « base de sécurité modulaire et configurable par l’utility », utilisant des réseaux de vérification décentralisés (DVN), des entités indépendantes chargées de vérifier l’intégrité des messages inter-chaînes.

Les acteurs malveillants auraient empoisonné l’infrastructure RPC en aval en « compromettant le quorum des RPC sur lesquels le DVN de LayerZero Labs s’appuyait pour vérifier les transactions ».

Selon le message, les attaquants ont échangé des fichiers binaires contre une cost utile personnalisée pour falsifier des messages et ont utilisé des attaques DDoS pour forcer le basculement vers les nœuds empoisonnés, ce qui a incité le DVN à confirmer de fausses transactions.

Sur cette base, LayerZero a confié à KelpDAO la responsabilité d’utiliser une configuration de vérificateur 1 sur 1 au lieu des recommandations multi-DVN : « Cet incident a été entièrement isolé de la configuration rsETH de KelpDAO en conséquence directe de leur configuration à DVN distinctive. »

La communauté crypto critique le « manque de responsabilité »

La communauté cryptographique a réagi à l’autopsie, partageant ses inquiétudes concernant la réponse de LayerZero et critiquant le protocole pour avoir attribué l’entière responsabilité uniquement à la configuration de sécurité de Kelp.

“Imaginez construire un pont et que les véhicules payent pour le traverser, le pont s’est effondré et vous avez dit que c’était de leur faute s’ils traversaient le pont. Un acte de clown classique de Bande de clowns sans responsabilité”, a écrit l’utilisateur X Saint.

D’autres se sont demandé pourquoi LayerZero incluait une configuration « 1 sur 1 » si l’objectif d’un DVN est une sécurité personnalisable/modulaire. “Si le système autorise cette choice, ce n’est pas la faute du consumer qui l’a choisie : c’est un défaut de conception fondamental du système qui l’a permis”, a écrit l’utilisateur Ditto.

“En fin de compte, il n’en demeure pas moins que le RPC de DVN a été compromis. DVN est un produit LayerZero, et ce sont eux qui l’ont vendu à ces équipes”, a-t-il poursuivi.

De même, Zach Rynes, responsable de la communauté Chainlink, a accusé le protocole de détourner la responsabilité de la compromission de son propre nœud DVN.

Il les a également critiqués pour avoir « jeté KelpDAO sous le bus » pour avoir fait confiance à la configuration de LayerZero Labs qu’ils « soutiennent volontiers et ne bloquent qu’après avoir été piratés, tout en affirmant que tout fonctionnait comme prévu ».

Pendant ce temps, Artem Ok, développeur de l’équipe principale de Yearn Finance, a noté sur X que l’attaque a été décrite comme une compromission d’un nœud RPC et un empoisonnement RPC, mais que c’est leur propre infrastructure qui a été compromise. “Étant donné qu’il n’est pas précisé remark la brèche s’est produite, je ne me précipiterais pas pour réactiver les ponts”, a-t-il ajouté.

Mauvais diagnostic, mauvaise resolution ?

L’analyste The Good Ape affirme également que LayerZero a posé un mauvais diagnostic et proposé la mauvaise resolution. Notamment, l’autopsie du protocole a suggéré de migrer toutes les purposes avec des configurations DVN 1 sur 1 vers des configurations multi-DVN pour empêcher des attaques similaires.

Cependant, l’analyste a souligné que les multi-vérificateurs n’arrêteront pas la prochaine attaque de plusieurs tens of millions de {dollars}, affirmant qu’ils pourraient échouer automotive tous les DVN lisent les états de la chaîne de la même poignée de fournisseurs RPC, qui sont pour la plupart regroupés sur AWS ou GCP.

Si cinq DVN « indépendants » lisent à partir des trois mêmes fournisseurs RPC, un attaquant qui empoisonne ces trois RPC empoisonnera simultanément les cinq vérificateurs. “Si tous vos vérificateurs sont trompés de la même manière au même second, le calcul revient à 1 sur 1. Cinq clones ne sont pas cinq témoins”, a-t-il ajouté.

Lecture connexe

Pour résoudre ce problème, l’analyste a suggéré que chaque vérificateur exécute son propre nœud complet sur différents logiciels purchasers, hébergés sur différents fournisseurs de cloud, gérés par différentes équipes opérationnelles, et comparés à différents sous-ensembles du réseau Ethereum.

“Le correctif n’est pas a number of. Le correctif est que les vérificateurs doivent attester de leur propre substrat, pas seulement de l’état de la chaîne. Jusqu’à ce que vous puissiez auditer la topologie en amont d’un DVN, quels fournisseurs RPC, quel logiciel consumer, quels cloud, quelles régions, “M-of-N sécurisé” est une copie advertising and marketing pour une propriété qui n’a pas réellement été construite. Lazarus n’a pas cassé la cryptographie le 18 avril. Ils ont cassé trois serveurs”, a-t-il conclu.

Picture en vedette de Unsplash.com, graphique de TradingView.com